حملة تطبيق "Red Alert" المزيف: دروس تجربة العملاء من استغلال البرمجيات الخبيثة المدفوعة بالأزمات

عندما يصبح الذعر حمولة ضارة: ما يجب على قادة تجربة العملاء تعلمه من حملة تطبيق "التنبيه الأحمر" المزيف

تخيل هذا.

يهتز هاتفك في الساعة 2:17 صباحًا.

رسالة تدعي أنها تحديث عاجل لتطبيق طوارئ منقذ للحياة.

تنقر. تقوم بالتثبيت. وأيضًا، تثق.

الآن تخيل عملائك يفعلون نفس الشيء.

هذه هي القصة الحقيقية وراء أحدث تهديد تم الكشف عنه. حددت الشركة حملة أندرويد ضارة تنشر نسخة مزيفة من تطبيق الطوارئ "التنبيه الأحمر" الإسرائيلي. التطبيق الشرعي تديره. النسخة المزيفة تنتحل شخصيته بشكل مقنع.

النتيجة؟ بيانات الرسائل القصيرة المسروقة، وقوائم جهات الاتصال، ومعلومات الموقع الدقيقة. كلها تم جمعها تحت غطاء الإلحاح والسلامة العامة.

بالنسبة لقادة تجربة العملاء وتجربة الموظفين، هذا ليس مجرد عنوان رئيسي للأمن السيبراني. إنها درس رئيسي في انهيار الثقة، وتجزئة الرحلة، واستغلال الأزمات.

دعونا نحلل ما حدث وما يعنيه لاستراتيجية تجربة العملاء.

ما الذي حدث في حملة تطبيق "التنبيه الأحمر" المزيف؟

باختصار: استغل المهاجمون الإلحاح الناتج عن الأزمات لتوزيع تطبيق أندرويد مصاب بحصان طروادة من خلال انتحال الرسائل القصيرة.

وفقًا لتقرير معلومات التهديدات من CloudSEK، قام المهاجمون بتوزيع APK مزيف يحاكي تطبيق التحذير من الطوارئ "التنبيه الأحمر" الرسمي الإسرائيلي. ظهرت الحملة وسط الصراع المستمر بين إسرائيل وإيران، عندما ارتفع الطلب العام على التنبيهات في الوقت الفعلي.

التطبيق الضار:

- نسخ واجهة المستخدم الخاصة بالتطبيق الشرعي بشكل دقيق

- طلب أذونات عالية المخاطر أثناء الإعداد

- جمع بيانات الرسائل القصيرة وجهات الاتصال والموقع الدقيق

- نقل البيانات إلى بنية تحتية تسيطر عليها الجهة المهاجمة

حتى أنه استمر في تقديم وظائف بنمط التنبيهات للحفاظ على المصداقية.

هذا التفصيل بالغ الأهمية.

البرنامج الضار لم يهاجم فقط. بل حافظ على وهم القيمة.

لماذا يجب على قادة تجربة العملاء وتجربة الموظفين الاهتمام؟

لأن هذه الحملة تسلح الركائز الأساسية لتجربة العملاء الحديثة: الثقة والإلحاح والاعتماد الرقمي.

تعتمد أنظمة تجربة العملاء اليوم على:

- الإشعارات في الوقت الفعلي

- المشاركة القائمة على الرسائل القصيرة

- الرحلات المدفوعة بالتطبيقات

- منصات الاتصال في الأزمات

استغل المهاجمون الأربعة جميعًا.

إذا كانت مؤسستك تعمل في مجال التكنولوجيا المالية أو الرعاية الصحية أو الاتصالات أو الخدمات العامة أو البيع بالتجزئة، فأنت تستخدم آليات مشاركة مماثلة. تم تدريب عملائك على الاستجابة بسرعة للتنبيهات.

الفرق بين المشاركة والاستغلال أصبح الآن رقيقًا جدًا.

كيف عمل الهجوم تقنيًا؟

استخدم البرنامج الضار تقنيات تهرب متقدمة لتجاوز فحوصات الأمان الأساسية.

حدد التحليل التقني من CloudSEK:

- انتحال التوقيع

- انتحال المثبت

- التشويش القائم على الانعكاس

- تحميل الحمولة متعدد المراحل

بمجرد تنشيطه، جمع التطبيق بيانات حساسة وأرسلها إلى نقاط نهاية مثل api[.]ra-backup[.]com/analytics/submit.php.

في بيئة الصراع، هذا له آثار تتجاوز الاحتيال.

يمكن أن تعيّن بيانات الموقع نشاط الملاجئ.

يمكن أن يكشف اعتراض الرسائل القصيرة عن رسائل تشغيلية.

يمكن أن تمكّن قوائم جهات الاتصال موجات التصيد الاحتيالي الموجهة.

يصبح هذا مخاطر أمنية مادية، وليس مجرد اختراق رقمي.

كما صرح شوبهيت ميشرا، باحث معلومات التهديدات في CloudSEK:

يجب أن يتردد صدى هذا البيان بعمق لدى قادة تجربة العملاء.

ما هو استغلال الأزمات ولماذا يجب على فرق تجربة العملاء فهمه؟

استغلال الأزمات هو الاستخدام الاستراتيجي للخوف والإلحاح للتلاعب بالسلوك الرقمي على نطاق واسع.

يعيش العملاء الحديثون داخل أنظمة الإشعارات البيئية. في حالات الطوارئ، يعلقون الشك. يتصرفون بسرعة. يثقون بإشارات السلطة.

المهاجمون يعرفون هذا.

بالنسبة لفرق تجربة العملاء، تخلق لحظات الأزمة ثلاث نقاط ضعف:

- تسريع اتخاذ القرار

- تقليل سلوك التحقق

- زيادة الاعتماد على نقاط الاتصال الرقمية

خرائط رحلتك نادرًا ما تأخذ في الاعتبار الاعتراض الضار للثقة.

يجب أن تفعل.

كيف يرتبط هذا بتجزئة الرحلة؟

تحدث تجزئة الرحلة عندما ينتقل العملاء عبر القنوات دون تحقق أو سياق متسق.

استغلت هذه الحملة التجزئة بثلاث طرق:

1. الرسائل القصيرة كنقطة دخول

استخدم المهاجمون رسائل SMS منتحلة لدفع التثبيت. تظل الرسائل القصيرة واحدة من أكثر القنوات الموثوقة عالميًا.

ومع ذلك، يعامل العديد من قادة تجربة العملاء الرسائل القصيرة كأداة مشاركة نقية، وليس سطح أمان.

2. رحلات التطبيقات المحملة جانبيًا

تم توزيع APK الضار خارج متاجر التطبيقات الرسمية. العديد من المؤسسات لا تثقف العملاء حول مخاطر التحميل الجانبي.

إذا كان عملاؤك يثبتون التحديثات من الروابط، فلديك فجوة في الضعف.

3. عمى أذونات الإعداد

طلب التطبيق المزيف أذونات بشكل عدواني. النسخة الشرعية لم تفعل.

ومع ذلك، معظم المستخدمين لا يقارنون نطاقات الأذونات. ينقرون على "السماح".

هذا تحدي لتصميم تجربة المستخدم ومحو الأمية الرقمية.

ما الأنماط الاستراتيجية التي يكشفها هذا؟

تؤكد نتائج CloudSEK على نمط أوسع: يستخدم المهاجمون بشكل متزايد الأزمات الواقعية والمؤسسات الموثوقة كسلاح.

يتضمن هذا النمط:

- انتحال منصات السلامة العامة

- استغلال التوتر الجيوسياسي

- الاستفادة من قنوات الإشعارات عالية الحجم

- تضمين البرامج الضارة داخل تطبيقات تبدو وظيفية

هذه هندسة عاطفية على نطاق واسع.

يجب أن تتضمن استراتيجية تجربة العملاء الآن التفكير العدائي.

ما الإطار الذي يمكن لقادة تجربة العملاء استخدامه لبناء المرونة الرقمية؟

إليك إطار عملي لمواءمة الأمان المدفوع بالتجربة.

نموذج TRUST-LENS

T – نمذجة التهديدات داخل الرحلات

رسم خريطة لأماكن يمكن للمهاجمين فيها انتحال علامتك التجارية.

R – حوكمة القنوات في الوقت الفعلي

تدقيق تدفقات الرسائل القصيرة والبريد الإلكتروني والدفع وWhatsApp لمخاطر الانتحال.

U – دفعات تثقيف المستخدم

تضمين نسخ صغيرة تعلّم سلوك التنزيل الآمن.

S – فرض التوزيع عبر المتجر فقط

تثبيط التحميل الجانبي من خلال تصميم التطبيق والرسائل.

T – الشفافية أثناء الأزمات

التواصل بوضوح حول القنوات الرسمية خلال الفترات عالية المخاطر.

L – الحد الأدنى من الامتيازات افتراضيًا

تقييد أذونات التطبيق بقوة.

E – تكامل المعلومات الخارجية

الشراكة مع منصات التهديدات التنبؤية مثل CloudSEK.

N – معايير مصادقة الإشعارات

اعتماد التحقق التشفيري وعلامات الثقة المرئية.

S – مجلس حوكمة الأمان-تجربة العملاء

كسر الصوامع بين الأمان وتجربة العملاء والمنتج والاتصالات.

يوائم هذا النموذج تصميم التجربة مع معلومات التهديدات الاستباقية.

ما هي المزالق الشائعة التي يجب على فرق تجربة العملاء تجنبها؟

المزلق 1: معاملة الأمان كمشكلة لتكنولوجيا المعلومات

الأمان هو قضية ثقة. الثقة هي قضية تجربة العملاء.

المزلق 2: تحميل المستخدمين بشكل زائد بالأذونات

كل طلب إذن يقوض المصداقية.

المزلق 3: تجاهل كتيبات الأزمات

لحظات الأزمة تضخم معدلات نجاح الهجوم.

المزلق 4: عدم وجود تدفقات تهديدات في الوقت الفعلي

بدون معلومات استخباراتية تنبؤية، تتخلف خارطة طريق تجربة العملاء عن المهاجمين.

رؤى رئيسية لقادة تجربة العملاء وتجربة الموظفين

- الإلحاح هو مضاعف للضعف.

- هجمات الانتحال تحاكي الآن القيمة الوظيفية.

- يمكن أن تصبح سرقة بيانات الموقع مخاطرة مادية.

- تتطلب اتصالات الأزمات تصميمًا مقوى.

- الفرق المعزولة تخلق نقاط عمياء يستغلها المهاجمون.

وضع الأمان يحدد الآن تصور العلامة التجارية.

كيف يجب على المؤسسات تفعيل هذا؟

الانتقال من التنبيهات التفاعلية إلى الحوكمة التنبؤية.

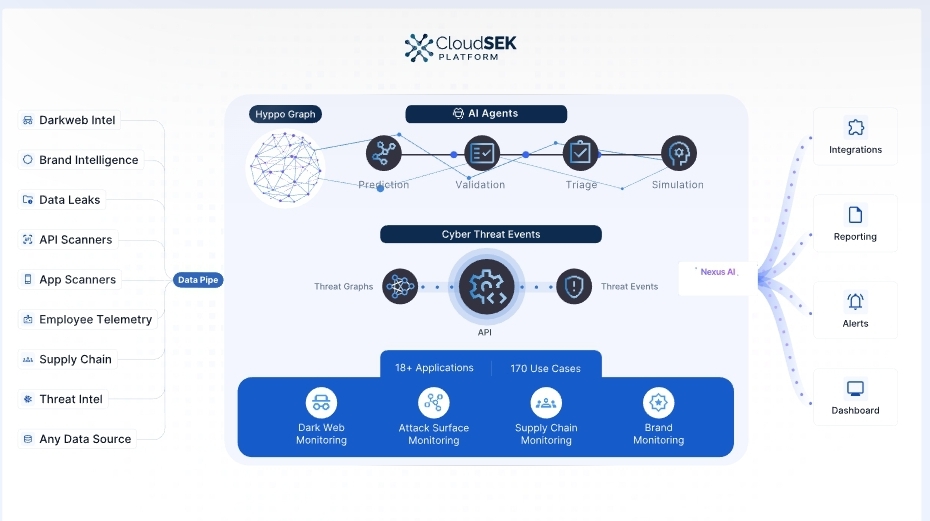

تضع CloudSEK نفسها كمنصة استخباراتية للتهديدات السيبرانية التنبؤية. يقوم نموذج SaaS الأصلي السحابي الخاص بها بتعيين البصمات الرقمية بشكل مستمر وتحديد مسارات الهجوم الناشئة.

بالنسبة لقادة تجربة العملاء، هذا يعني:

- دمج معلومات التهديدات في تحليلات الرحلة

- مراقبة نشاط الويب المظلم حول انتحال العلامة التجارية

- تتبع النطاقات المنتحلة ومتغيرات APK

- حظر مؤشرات الاختراق بشكل استباقي

يجب أن تتضمن مقاييس التجربة الرقمية الآن مؤشرات مخاطر الثقة.

الأسئلة الشائعة: ما يسأله قادة تجربة العملاء

كيف يمكن لفرق تجربة العملاء اكتشاف مخاطر الانتحال مبكرًا؟

الشراكة مع مقدمي معلومات التهديدات ومراقبة النطاقات المنتحلة ومتغيرات APK واتجاهات التصيد الاحتيالي عبر الرسائل القصيرة.

لماذا تطبيقات الطوارئ جذابة بشكل خاص للمهاجمين؟

إنها تخلق الإلحاح، وتقلل الشك، وتبرر أذونات عالية المخاطر.

هل يجب على فرق تجربة العملاء امتلاك تثقيف أمان العملاء؟

نعم. محو الأمية الأمنية يحسن جودة التجربة وثقة العلامة التجارية.

كيف نقلل من مخاطر التحميل الجانبي؟

الترويج لروابط متجر التطبيقات الرسمية فقط. إضافة تحذيرات داخل التطبيق حول التحديثات غير الرسمية.

هل يمكن للمعلومات الاستخباراتية التنبؤية تحسين نتائج تجربة العملاء؟

نعم. إنها تقلل من الاضطراب المرتبط بالاختراق وتحافظ على رأس مال الثقة.

النقاط القابلة للتنفيذ لمحترفي تجربة العملاء

- رسم خريطة سيناريوهات الأزمات عالية المخاطر في بنية رحلتك.

- تدقيق جميع تدفقات الرسائل القصيرة والإشعارات الفورية للتعرض للانتحال.

- مواءمة قادة الأمان وتجربة العملاء في منتدى حوكمة شهري.

- تضمين رسائل شفافية الأذونات في تجربة المستخدم الخاصة بالإعداد.

- الترويج بقوة لقنوات التوزيع الرسمية خلال فترات الأزمات.

- اعتماد مراقبة معلومات التهديدات التنبؤية لانتحال العلامة التجارية.

- تتبع مقاييس الثقة جنبًا إلى جنب مع NPS وCSAT.

- إنشاء كتيبات اتصالات خاصة بالأزمات مع توقيعات رقمية موثقة.

حملة "التنبيه الأحمر" المزيفة ليست مجرد أخبار برامج ضارة.

إنها تحذير حول مستقبل الثقة الرقمية.

في عالم حيث يصبح الذعر حمولة ضارة، يجب على قادة تجربة العملاء التصميم ليس فقط للمتعة، ولكن للدفاع.

لأنه عندما ينقر العملاء في خوف، تتحمل علامتك التجارية العواقب.

المنشور حملة تطبيق "التنبيه الأحمر" المزيف: دروس تجربة العملاء من استغلال البرامج الضارة المدفوع بالأزمات ظهر أولاً على CX Quest.

قد يعجبك أيضاً

"آسف!" نائب ديمقراطي يضحك على "زلة فرويدية" لترامب-إبستين

نمو إمدادات العملة المستقرة لـ Hyperliquid إلى 880 مليون دولار منذ الإطلاق