Après Kelp, la DeFi fait face à un problème d'IA qu'elle n'a pas encore commencé à évaluer

La finance décentralisée vient de connaître sa pire quinzaine mémorable. Un drainage de 292 millions de dollars du bridge d'ether restaked de Kelp DAO ce week-end, suite à l'exploitation de 285 millions de dollars du Drift Protocol le 1er avril, a porté les pertes cumulées de DeFi en avril au-delà de 580 millions de dollars — et déclenché un débit de 6 milliards de dollars d'Aave seul alors que les déposants se précipitaient vers la sortie.

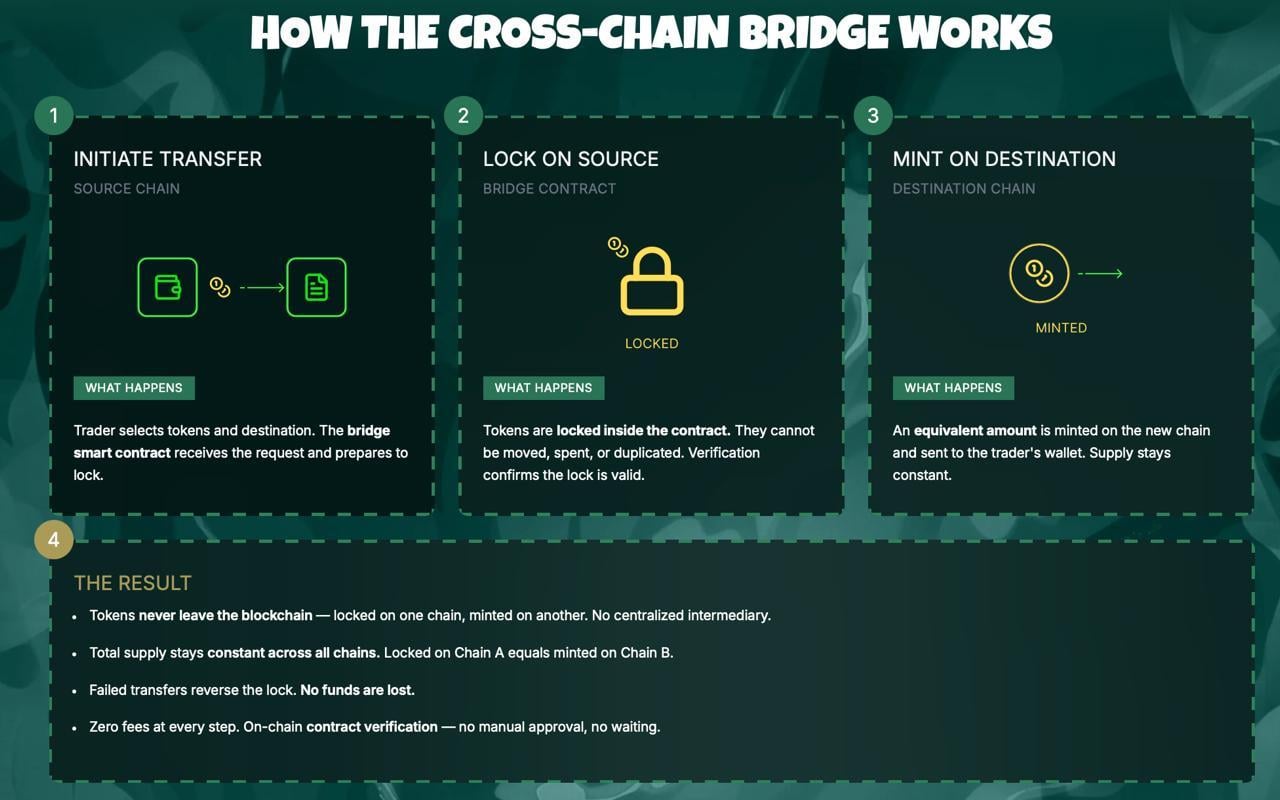

Bitcoin, pour sa part, n'a pratiquement pas bronché, se négociant près de 75 000 $ pendant que la contagion se déroulait. Mais le sang-froid du secteur masque un problème plus profond. L'attaquant de Kelp n'a pas cassé la cryptographie ni trouvé un zero-day dans un smart contract. Ils ont exploité un choix de configuration dans un vérificateur cross-chain, trompé la couche de messagerie de LayerZero pour qu'elle laisse passer une instruction forgée, et créé 116 500 rsETH à partir de rien sur Ethereum. Les contrats, comme l'a dit une analyse post-mortem orientée développeurs, n'étaient pas cassés — c'était la couche de vérification. Cette distinction compte, car la prochaine classe d'attaquants n'aura pas besoin des erreurs de configuration. Ils auront l'IA.

Aave a chuté sur la nouvelle, Source : BNC

Une période hostile et un avantage qui s'amenuise

Le tableau immédiat est laid. L'exploitation de Kelp est désormais le plus grand hack DeFi de 2026, dépassant Drift d'environ 7 millions de dollars. Des drainages plus petits chez CoW Swap, Zerion, Rhea Finance et Silo Finance ont comblé les semaines entre les deux. L'entreprise de sécurité blockchain Cyvers a estimé les pertes totales de crypto au T1 à environ 482 millions de dollars ; ce chiffre est déjà largement dépassé. La valeur totale verrouillée d'Aave est tombée de 26,4 milliards de dollars le 18 avril à moins de 20 milliards de dollars dimanche matin aux heures de trading américaines, selon DefiLlama, et le token AAVE a perdu plus de 18 % au cours du week-end alors que les déposants tentaient d'emprunter pour sortir des marchés rsETH gelés.

Stani Kulechov, le fondateur d'Aave, s'est empressé de noter que les propres contrats du protocole n'étaient pas compromis. C'est vrai, et c'est aussi une maigre consolation : Aave a accepté le rsETH comme collatéral, le soutien de ce collatéral s'est évaporé sur un bridge qu'Aave ne contrôle pas, et quelque 196 millions de dollars de créances douteuses sont maintenant installés dans le plus grand prêteur de DeFi. Des protocoles incluant SparkLend, Fluid et l'earnETH de Lido ont suspendu les marchés rsETH ou mis en pause les nouveaux dépôts pendant qu'ils évaluent leur exposition.

La leçon plus large que les constructeurs tirent est structurelle. La sécurité cross-chain flexible et modulaire — où les projets individuels choisissent leurs propres ensembles de vérificateurs — peut s'effondrer en un point de défaillance unique si la configuration glisse. "Nous observons des tentatives d'exploitation répétées et identiques sur plusieurs contrats simultanément", a déclaré Stephen Ajayi, responsable technique de l'audit de dapp chez l'entreprise de sécurité blockchain Hacken, à DL News plus tôt ce mois-ci, décrivant un modèle qu'il a dit être cohérent avec un sondage scripté et piloté par des agents d'IA des contrats DeFi.

Ce que l'IA a déjà fait en laboratoire

Le langage d'Ajayi compte. La crainte dans les cercles de sécurité DeFi n'est plus que les attaquants finiront par automatiser. C'est qu'ils l'ont déjà fait, et que l'économie de la course aux armements s'est discrètement inversée.

L'équipe rouge d'Anthropic a publié des recherches fin de l'année dernière dans lesquelles des modèles de pointe — Claude Opus 4.5, Claude Sonnet 4.5 et GPT-5 d'OpenAI — ont été lâchés sur un benchmark de 405 smart contracts réels précédemment exploités entre 2020 et 2025. Les agents d'IA ont collectivement produit des exploitations fonctionnelles valant 4,6 millions de dollars contre des contrats postérieurs à leurs dates limites de formation. Poussés plus loin, les mêmes modèles ont été pointés vers 2 849 contrats nouvellement déployés sans vulnérabilités connues et ont trouvé deux bugs nouveaux, produisant des exploitations valant 3 694 $ pour une dépense d'inférence de 3 476 $. Les chercheurs ont décrit le résultat comme une preuve de concept que l'exploitation autonome et rentable est désormais techniquement faisable.

Anthropic montre que les modèles d'IA trouvent de plus en plus d'exploitations DeFi, Source : Anthropic

Un benchmark séparé de l'entreprise de sécurité IA Cecuro, couvrant 90 contrats DeFi exploités entre fin 2024 et début 2026, a constaté qu'un agent de sécurité spécialement conçu détectait les vulnérabilités dans 92 % d'entre eux, contre 34 % pour un agent de codage généraliste exécutant le même modèle sous-jacent. Le coût moyen d'une analyse alimentée par l'IA, selon l'étude, est maintenant d'environ 1,22 $ par contrat. La capacité d'exploitation, selon la même mesure, semble approximativement doubler tous les 1,3 mois.

C'est le chiffre qui devrait inquiéter les allocateurs. Un marché dans lequel chaque contrat actif détenant des fonds peut être sondé pour quelques centimes, par un logiciel qui ne cesse de s'améliorer, n'est pas un marché dans lequel un audit unique avant le déploiement offre une protection significative.

Le modèle qu'Anthropic ne vendra pas

Le risque n'est pas seulement théorique, en raison de ce qui se trouve déjà dans les laboratoires. Le Claude Mythos Preview d'Anthropic — dévoilé plus tôt ce mois-ci et restreint à une coalition d'environ 40 partenaires d'entreprise et gouvernementaux vérifiés dans le cadre du Project Glasswing — a déjà identifié des milliers de zero-days précédemment non détectés dans tous les principaux systèmes d'exploitation et tous les principaux navigateurs, y compris une faille vieille de 27 ans dans OpenBSD qui avait survécu à des millions d'analyses précédentes. BNC a détaillé à l'époque pourquoi cette capacité est une préoccupation plus pressante pour DeFi que le débat de longue date sur l'informatique quantique : les bases de code DeFi sont open-source par conception, ce qui en fait précisément le type de cible que les modèles de classe Mythos peuvent lire de bout en bout à vitesse machine.

Le propre cadrage d'Anthropic est révélateur. L'entreprise a refusé de publier Mythos au public et a livré la semaine dernière un modèle commercial, Claude Opus 4.7, explicitement décrit comme "moins largement capable" sur les tâches de cybersécurité que le système détenu à l'intérieur de Glasswing. C'est une concession qu'une publication publique déplacerait l'équilibre attaquant-défenseur dans la mauvaise direction.

Tarifer l'asymétrie

La posture de sécurité de DeFi n'a pas rattrapé son retard. La capacité d'assurance on-chain reste mesurée en centaines de millions de dollars, face à un secteur avec environ 100 milliards de dollars de valeur totale verrouillée. Le marché de l'audit ne peut pas suivre le rythme du volume de déploiements de contrats, et la composabilité continue d'élargir la surface que les défenseurs doivent couvrir. Les régulateurs, y compris l'UE dans le cadre de MiCA, ont commencé à formaliser les exigences de divulgation, mais aucun ne mandate encore des tests adverses continus ou une application en temps réel pour les protocoles à TVL élevé.

Les constructeurs qui méritent d'être écoutés convergent vers la même liste restreinte. Traiter chaque mise à niveau et intégration comme une nouvelle surface d'attaque. Rendre les tests adverses continus plutôt qu'une étape d'audit unique. Segmenter les limites de confiance afin qu'un seul compromis — qu'il s'agisse d'un vérificateur mal configuré, comme chez Kelp, ou d'une exploitation assistée par modèle demain — ne puisse pas se propager à travers la pile de prêt. Et intégrer la posture de sécurité dans les décisions d'allocation de la même manière que les gestionnaires de crédit évaluent le risque de défaut.

Les retombées de Kelp se résoudront d'une manière ou d'une autre. Un certain pourcentage de l'ether volé pourrait encore être récupéré, et la réserve Umbrella d'Aave pourrait être forcée d'absorber le déficit. Les déposants finiront par revenir. Ce qui ne s'inversera pas, c'est la courbe des coûts. Pour la première fois, un adversaire capable n'a plus besoin d'une équipe de recherche, d'un zero-day et d'un budget à six chiffres pour drainer un protocole DeFi. Ils ont besoin de quelques centaines de dollars de crédits d'inférence et d'une liste de cibles.

La question de l'industrie pour le reste de 2026 est de savoir si ses défenses peuvent se renforcer plus rapidement que cette capacité.

Vous aimerez peut-être aussi

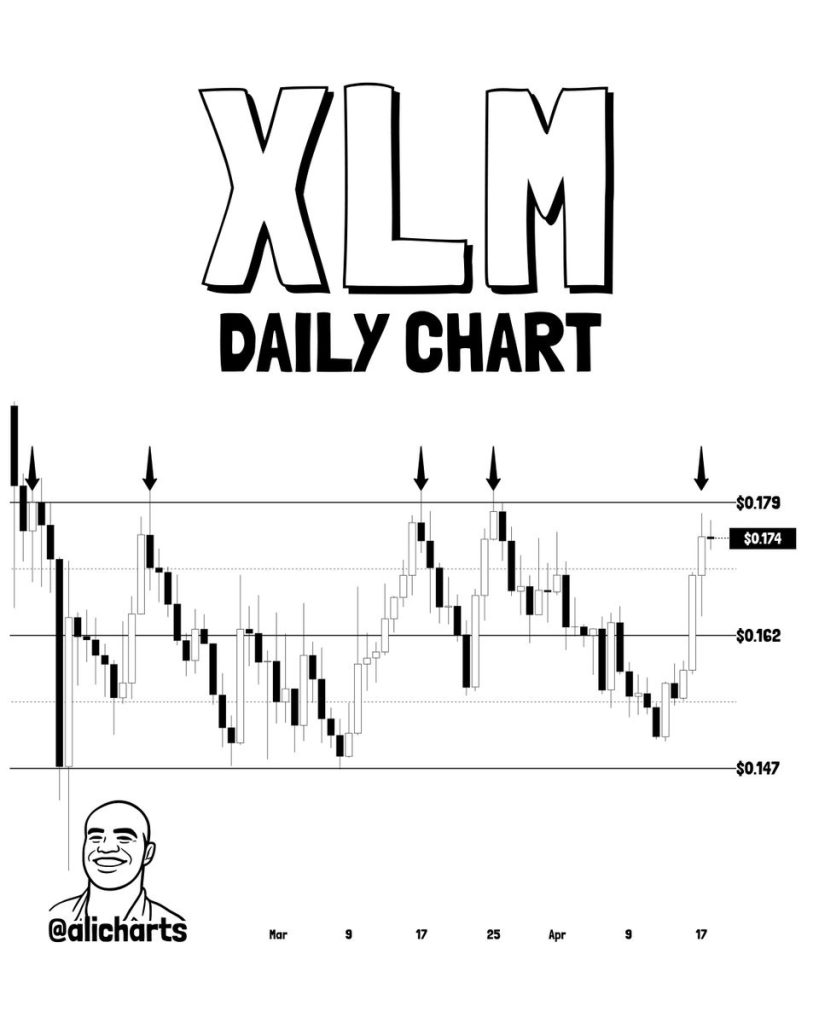

Le Prix de Stellar (XLM) Continue de Heurter le Même Mur, mais Ce Quatrième Retest Pourrait Être Celui Qui Casse

Les Stablecoins ne constituent pas une menace pour les banques à court terme : analyste de Moody's