黑客在 Bridged-Polkadot 漏洞利用中铸造了 10 亿个 DOT 并转换为 108 个 ETH 后盗取了 $237,000

骇客今天稍早利用 Hyperbridge 跨链桥的以太坊网关合约漏洞,铸造了 10 亿枚未经授权的封装 Polkadot (DOT) 代币,并在单笔交易中将其兑换为约 108.2 ETH,价值至少 237,000 美元。

这次攻击发生在协调世界时凌晨 3:55 左右,仅针对以太坊上的桥接 DOT 资产,而 Polkadot 的原生区块链、平行链、质押和治理均未受影响。Hyperbridge 是一个基于 Polkadot 的互操作性协议,使用其互操作性状态机协议 (ISMP) 连接跨链资产,在检测到漏洞后不久便在 X 上发帖确认了此次入侵。团队表示:"我们的一个以太坊合约受到攻击。我们已暂停所有桥接,并建议合作伙伴在团队处理问题期间停止相关交易。"

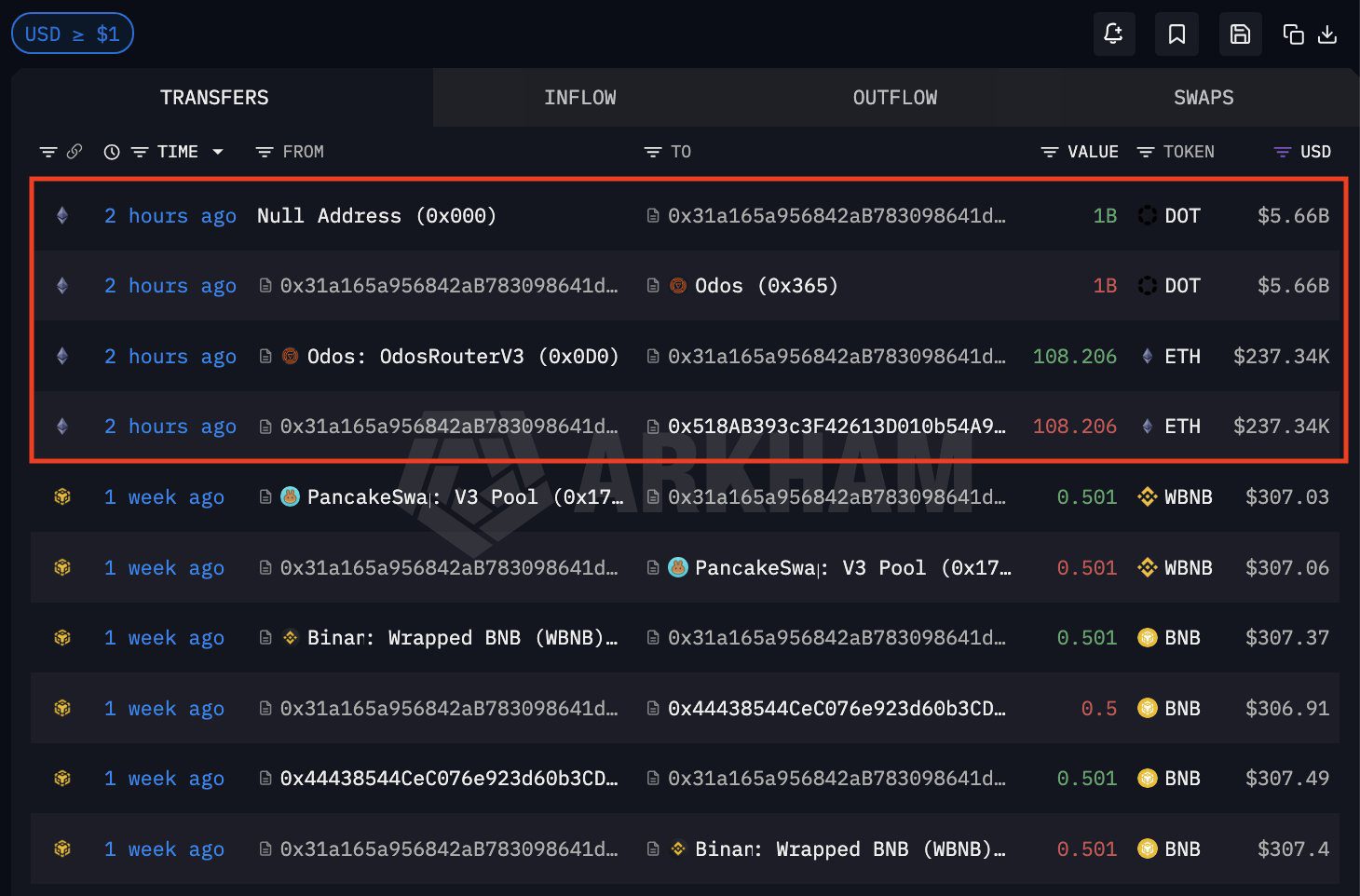

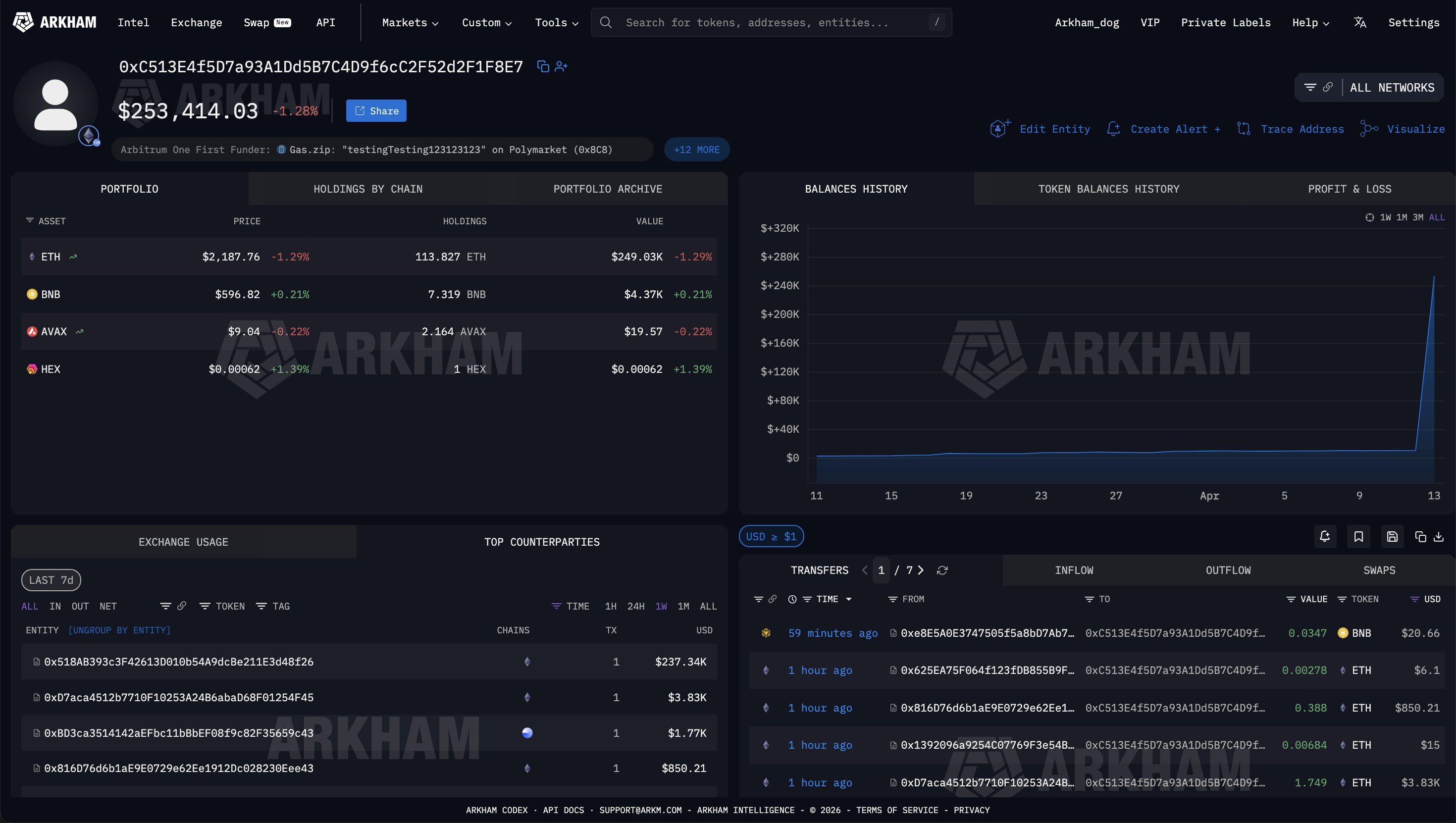

骇客的恶意钱包地址

骇客的恶意钱包地址

Polkadot 官方账号数小时后也发出了保证。"我们已知悉影响 @hyperbridge 以太坊网关合约的问题,"其发帖称。

"此次攻击仅影响通过 Hyperbridge 桥接的以太坊上的 DOT,不影响 Polkadot 生态系统中的 DOT 或通过其他桥接的 DOT。Polkadot、其平行链和原生 DOT 仍然安全且未受影响。"

桥接 Polkadot 攻击的机制

经包括 CertiK 在内的链上分析师和安全公司验证,该攻击在区块 24,868,295 中通过交易哈希 0x240a…1109 执行。攻击者的钱包 (0xC513…F8E7) 是一个 33 天的地址,部署了一个恶意子合约,并通过 HandlerV1 合约提交了伪造的 Polkadot 共识证明。

安全研究人员追溯到三个关键缺陷的根本原因。首先,桥接的挑战期被设置为零,取消了任何争议窗口,允许伪造的状态承诺立即被接受。其次,HandlerV1 合约的证明验证功能验证不足。最后,共识客户端合约 (0xA0Ad…669a) 缺乏公开源代码验证。攻击者准备了数月,通过隐私工具(包括 Railgun zk 屏蔽池和 Synapse Bridge)成功为钱包注资,在攻击前在实时状态下进行了测试部署。

Polkadot

Polkadot

一旦控制,攻击者更改了桥接 DOT 代币合约 (0x8d01…90b8) 的管理员并铸造了全部 10 亿枚代币。然后,这些虚假供应通过去中心化交易所路由器(包括 Uniswap V4)进行路由,耗尽了可用的流动性池。在 MEV 机器人在其他 Hyperbridge 封装资产(如 ARGN、MANTA 和 CERE)上复制部分攻击之前,该兑换产生了 108.2 ETH。包括二次提取在内,整个事件的总实际损失估计为 250,000 美元,尽管主要收获仍受到流动性不足的限制。

另请阅读:与特朗普有关的世界自由金融 (WLFI) 将就 7,500 万美元 DeFi 争议起诉孙宇晨

该事件引发了立即的市场反应。受影响池中的桥接 DOT 价格从约 1.22 美元暴跌至接近零。韩国交易所 Upbit 和 Bithumb 作为预防措施暂停了 DOT 存款和提款。杠杆头寸出现超过 728,000 美元的清算,与 Hyperbridge 封装资产相关的更广泛 DeFi 流动性经历了暂时性中断,从池中抹去了约 2,000 万美元的名义价值。

Hyperbridge 为来自 Polkadot 平行链的多个 ERC-6160 代币提供支持,使该网关成为多个桥接资产的共享故障点。EthereumHost 合约随后被完全冻结以防止进一步损害。截至提交本报告时,观察到攻击者的资金通过额外的 Railgun 提款以 15 ETH 的增量转移到新的退出钱包,尚未检测到大型桥接转出。

DOT 代币价格图表

DOT 代币价格图表

这是困扰去中心化金融的一系列桥接相关攻击中的最新一次,由于证明验证漏洞和配置错误,历史上已损失数十亿美元。Hyperbridge 将自己定位为利用 Polkadot 的 GRANDPA 和 BEEFY 共识机制的安全、经密码学验证的替代方案。这次攻击突显了即使是先进的设计,当挑战期等关键参数被最小化或上游验证合约缺乏公开源代码审计时,也可能失败。

随着调查继续,Hyperbridge 或 Polkadot 尚未发布完整的取证报告。区块链安全公司 CertiK 和独立分析师继续监控攻击者的行动。该事件提醒人们,即使是建立在 Polkadot 等成熟网络上的协议,跨链基础设施中的持续风险仍然存在。

您可能也会喜欢

特朗普可能进一步将安全席位变成战场,警钟响起

RaveDAO飙升244%,市值达23.7亿美元:数据分析